Функции безопасности в Mac OS X Yosemite

Apple OS X Yosemite (10.10) прибыла, и пришло время взглянуть на то, что она собирается предложить нам с точки зрения безопасности. Apple фактически создала специальная страница, посвященная безопасности для OS X с большим количеством текста - его много, но он понятен и довольно легко читается. К сожалению, это не говорит о том, какие функции являются новыми.

Прежде всего, заявляет Apple, безопасность была «первой мыслью. Не запоздалая мысль ». Это то, что очень приветствуется в наши дни. На самом деле так было всегда, но не каждый разработчик задумывался о создании системы безопасности с нуля. Apple делает это правильно, или, по крайней мере, говорит, что делает.

Большинству задействованных инструментов безопасности присвоены конкретные названия - Gatekeeper, FileVault и т. Д. Это маркетинговый подход, но он также помогает объяснить, какой инструмент для чего предназначен. Итак, давайте посмотрим на них.

привратник

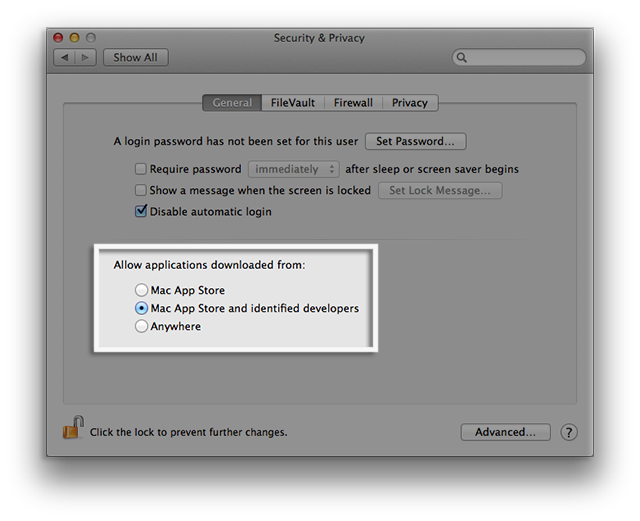

Это старая функция (представленная в OS X Mountain Lion 10.8), которая защищает Mac от вредоносных программ и «ненадежных приложений, загружаемых из Интернета». По своему назначению и поведению она аналогична функции контроля учетных записей Windows (UAC). В двух словах, Gatekeeper проверяет, имеет ли приложение, загруженное из других мест, а не из Mac App Store, правильный идентификатор разработчика. Если этого не произойдет, он не запустится, если настройки не будут изменены.

По умолчанию Gatekeeper позволяет пользователям загружать приложения из Mac App Store, а также приложения с идентификатором разработчика. В противном случае они блокируются, но возможно ручное управление. Другие варианты включают «Anywhere» (наименее безопасный) и «Mac App Store» (нигде больше; это самый высокий уровень безопасности).

FileVault 2

Этот инструмент безопасности шифрует весь диск на Mac, защищая данные с помощью шифрования XTS-AES 128. Apple говорит, что начальное шифрование быстрое и ненавязчивое. Он также может зашифровать любой съемный диск, помогая пользователю защитить резервные копии Time Machine или другие внешние диски.

FileVault 2 также позволяет пользователям стирать все данные на диске, и это делается в два этапа. Во-первых, он убивает ключи шифрования от Mac, что должно сделать данные «полностью недоступными», по словам Apple. Затем он выполняет тщательную очистку всех данных с диска. Таким образом, тем, кто хотел бы восстановить что-либо с этого диска, будет очень весело. В качестве способа защиты конфиденциальных данных и предотвращения попадания их в чужие руки это чрезвычайно полезно. Как называется следующий инструмент ...

Удаленное стирание

Этот инструмент позволяет пользователям удалять все свои личные данные и восстанавливать свои Mac на заводские настройки, если он «сменил владельца» без согласия пользователя. Более мягкий вариант - установить блокировку пароля удаленно.

iCloud.com и приложение Find My iPhone на устройствах iOS позволяют пользователям определять местонахождение своих пропавших Mac на карте. Если он находится в автономном режиме, то, как только он установит соединение Wi-Fi, пользователь получит сообщение. Также есть возможность отобразить на экране сообщение с информацией о том, как вернуть пропавший компьютер.

Пароли

Браузер Safari оснащен генератором паролей, который создает надежные пароли для ваших учетных записей в Интернете. Есть также iCloud Keychain, в котором хранятся ваши логины и пароли (а также данные вашей кредитной карты) с 256-битным шифрованием AES. iCloud также позволяет пользователям синхронизировать все имена пользователей и пароли между устройствами Apple - Mac, iPhone, iPad и iPod touch.

У этой опции автозаполнения есть только один недостаток: если кто-то недружелюбно получит шанс использовать ваш Mac в ваше отсутствие, это может иметь последствия. Поэтому настоятельно рекомендуется, чтобы пользователи применяли Отключить автоматический вход в свои настройки безопасности и конфиденциальности.

Контроль конфиденциальности

Эти параметры позволяют (или запрещают) определенным приложениям запрашивать данные о вашем местоположении с объяснением того, как Службы определения местоположения могут нарушать конфиденциальность. Существуют также определенные вкладки «Доступность», которые позволяют пользователям разрешать определенным приложениям «контролировать ваш компьютер» (очевидный аналог Windows - некоторые приложения, особенно устаревшие, запрашивают настройку «Запуск от имени администратора»). Пользователь должен решить, какие приложения будут иметь эти привилегии. Хотя это не обязательно влияет на конфиденциальность само по себе, это, безусловно, стоит упомянуть в качестве дополнительной функции безопасности.

Фактически, Apple могла бы сделать еще больше с конфиденциальностью: кажется, что Spotlight на Yosemite сообщает текущее местоположение пользователя (на уровне города) и все его поисковые запросы, по умолчанию, Apple и третьим лицам. Чтобы избавиться от этого, в разделе «Системные настройки»> «Spotlight»> «Результаты поиска» следует отключить «Предложения Spotlight» и «Поиск в Bing». Предложения Spotlight также требуют отдельного отключения в настройках Safari.

Анти-Фишинг

Инструмент (фактически введенный довольно давно) уже на месте. Все более распространенная проблема: фишинг требует специальных контрмер, и хорошо, что Apple их предоставляет.

Это основной инструмент, который позволяет пользователям принимать или отклонять входящие подключения к вашему Mac через приложение. Однако он не обеспечивает защиту исходящего брандмауэра, поэтому было бы разумно установить что-то более надежное.

Песочница и защита на уровне ядра

Здесь у нас есть App Sandbox, функция, представленная в Mac OS X Lion 10.7; это изолированная среда для приложений, которые могут стать вредными для системы. Интересно, что OS X обеспечивает защиту песочницы в Safari, выполняя песочницу встроенного средства просмотра PDF и таких подключаемых модулей, как Adobe Flash Player, Silverlight, QuickTime и Oracle Java - именно то программное обеспечение, которое является одним из наиболее уязвимых и эксплуатируемых.

Кроме того, приложения для песочниц OS X, такие как Mac App Store, сообщения, календарь, контакты, словарь, книга шрифтов, фотобудка, предварительный просмотр Quick Look, заметки, напоминания, Game Center, Mail и FaceTime, так что ничего потенциально опасного не закрадывается в.

Здесь у нас также есть защита времени выполнения на уровне ядра: она встроена в функцию процессора XD (выполнить отключение), которая «создает прочную стену между памятью, используемой для данных, и памятью, используемой для исполняемых инструкций». Согласно описанию Apple, это защищает против вредоносных программ, которые пытаются обмануть Mac, чтобы он обрабатывал данные так же, как он обращается с программой, чтобы поставить под угрозу вашу систему.

Кроме того, рандомизация расположения адресного пространства (ASLR) используется для памяти, используемой ядром, случайным образом распределяя позиции ключевых областей данных каждой программы. Этот метод защищает от определенных атак (таких как переполнение буфера), затрудняя злоумышленнику прогнозирование целевых адресов. Apple представила рандомизацию для системных библиотек с Mac OS X Leopard 10.5 и расширила ее до всей системы с помощью Mountain Lion 10.8 в июле 2012 года. Так что пока она есть.

Судя по перечисленным выше функциям, Apple приложила усилия, чтобы сделать OS X более безопасной, и, видимо, будет продолжать это делать. Это показывает, что Apple движется в правильном направлении, решая проблемы кибербезопасности и уменьшая возможные поверхности атаки с помощью различных средств и инструментов, как базовых, так и расширенных.

Это, однако, не означает, что это «абсолютно» защищенная операционная система - к сожалению, таких систем нет. Кроме того, Количество угроз для OS X, в частности, растет как и количество пользователей Mac. Это, безусловно, привлекло внимание преступников, которые ищут уязвимости и иногда их обнаруживают.

Похожие

Как настроить электронную почту в Outlook 2016 для Mac... xample.com. Пароль: пароль, связанный с учетной записью электронной почты. Имя пользователя: ваш полный адрес электронной почты. Он должен точно соответствовать тому, что вы ввели в поле адреса электронной почты выше. Тип: вы можете выбрать IMAP или POP. IMAP рекомендуется для его способности синхронизировать сообщения между несколькими устройствами (чтобы узнать больше о разнице между протоколами, Очистка стальных конструкций - несколько советов для правильной организации работы

... безопасности, указанные респондентами: Другие указанные преимущества: Онлайн тренинги и конференции Обслуживание клиентов Шаблоны документов Такие результаты обязывают! Мы благодарны за положительную оценку портала «Здоровье и безопасность». В то же время мы не останавливаемся на достигнутом - мы заботимся о дальнейшем развитии и улучшении тех областей, которые, по мнению наших клиентов, все еще нуждаются в улучшении. Безопасно ли американцам покупать телефоны Nexus производства Huawei?

Всего три года назад постоянный отборочный комитет Палаты представителей США проводил расследование угроз безопасности, связанных с пропусканием в Америку оборудования связи уровня предприятия, изготовленного китайскими фирмами Huawei и ZTE. И теперь смартфон от Huawei распространяется компанией Google в качестве следующего высококлассного устройства Nexus. Как 7 лучших альтернатив Microsoft Office для пользователей Mac

... osoft.msafflnk.net/g4qk5"> Microsoft Office пользователи, необходимость покупки Office для Mac снова может быть проблемой. Если вы работаете в традиционной офисной среде, которая работает в Excel и Word, вам, возможно, придется кусать пули. Но если вы переросли этот мир и все еще время от времени нуждаетесь в редактировании и отправке документов Office, у вас есть альтернативные варианты. Если вы не готовы купить Microsoft Office, вот ваши лучшие бесплатные альтернативы Интеграция функции лицензирования в проекты VB

В следующей статье используются параметры, доступные начиная с предприятие редакция и тип проекта. Из этого туториала Вы узнаете, как создать приложение VB с поддержкой лицензирования и пробной версии с помощью 30+ самых популярных инструментов для тестирования веб-приложений

... x Acunetix это полностью автоматизированный сканер безопасности веб-приложений, который обнаруживает и сообщает о более чем 4500 уязвимостях веб-приложений, включая все варианты Безопасно ли американцам покупать телефоны Nexus производства Huawei?